※網頁設計公司推薦不同的風格,搶佔消費者視覺第一線

透過選單樣式的調整、圖片的縮放比例、文字的放大及段落的排版對應來給使用者最佳的瀏覽體驗,所以不用擔心有手機版網站兩個後台的問題,而視覺效果也是透過我們前端設計師優秀的空間比例設計,不會因為畫面變大變小而影響到整體視覺的美感。

@

目錄

- 一、OAuth 簡介

- 1、什麼是OAuth

- 2、OAuth 角色

- 3、OAuth 授權流程

- 4、OAuth授權模式

- 4.1、授權碼

- 4.2、隱藏式

- 4.3、密碼式

- 4.4、憑證式

- 二、實踐

- 1、密碼模式

- 1.1、授權服務器

- 1.1.1、依賴

- 1.1.2、授權服務器配置

- 1.1.3、Spring Security配置

- 1.2、資源服務器

- 1.2.1、資源服務器配置

- 1.2.2、資源服務接口

- 1.3、測試

- 1.3.1、獲取token

- 1.3.2、使用獲取到的token訪問資源接口

- 2、授權碼模式

一、OAuth 簡介

1、什麼是OAuth

開放授權(Open Authorization,OAuth)是一種資源提供商用於授權第三方應用代表資源所有者獲取有限訪問權限的授權機制。由於在整個授權過程中,第三方應用都無須觸及用戶的密碼就可以取得部分資源的使用權限,所以OAuth是安全開放的。

例如,用戶想通過 QQ 登錄csdn,這時csdn就是一個第三方應用,csdn要訪問用戶的一些基本信息就需要得到用戶的授權,如果用戶把自己的 QQ 用戶名和密碼告訴csdn,那麼csdn就能訪問用戶的所有數據,井且只有用戶修改密碼才能收回授權,這種授權方式安全隱患很大,如果使用 OAuth ,就能很好地解決這一問題。

OAuth第一個版本誕生於2007年12月,並於2010年4月正式被IETF作為標準發布(編號RFC 5849)。由於OAuth1.0複雜的簽名邏輯以及單一的授權流程存在較大缺陷,隨後標準工作組又推出了 OAuth2.0草案,並在2012年10月正式發布其標準(編號RFC 6749)。OAuth2.0放棄了OAuth1.0中讓開發者感到痛苦的数字簽名和加密方案,使用已經得到驗證並廣泛使用的HTTPS技術作為安全保障手 段。OAuth2.0與OAuth1.0互不兼容,由於OAuth1.0已經基本退出歷史舞台,所以下面提到的OAuth都是指OAuth2.0。

2、OAuth 角色

想要理解OAuth的運行流程,則必須要認識4個重要的角色。

- Resource Owner:資源所有者,通常指用戶,例如每一個QQ用戶。

- Resource Server:資源服務器,指存放用戶受保護資源的服務器,通常需要通過Access Token(訪問令牌)才能進行訪問。例如,存儲QQ用戶基本信息的服務器,充當的便是資源服務器的 角色。

- Client:客戶端,指需要獲取用戶資源的第三方應用,如CSDN網站。

- Authorization Server:授權服務器,用於驗證資源所有者,並在驗證成功之後向客戶端發放相關訪問令牌。

3、OAuth 授權流程

這是 個大致的流程,因為 OAuth2 中有 種不同的授權模式,每種授權模式的授權流程又會有差異,基本流程如下:

- 客戶端(第三方應用)向資源所有者請求授權。

- 服務端返回一個授權許可憑證給客戶端。

- 客戶端拿着授權許可憑證去授權服務器申請令牌。

- 授權服務器驗證信息無誤后,發放令牌給客戶端。

- 客戶端拿着令牌去資源服務器訪問資源。

- 資源服務器驗證令牌無誤后開放資源。

4、OAuth授權模式

OAuth 協議的授權模式共分為4種。

4.1、授權碼

授權碼(authorization code)方式,指的是第三方應用先申請一個授權碼,然後再用該碼獲取令牌。

這種方式是最常用的流程,安全性也最高,它適用於那些有後端的 Web 應用。授權碼通過前端傳送,令牌則是儲存在後端,而且所有與資源服務器的通信都在後端完成。這樣的前後端分離,可以避免令牌泄漏。

- 第一步,A 網站提供一個鏈接,用戶點擊后就會跳轉到 B 網站,授權用戶數據給 A 網站使用。下面就是 A 網站跳轉 B 網站的一個示意鏈接。

https://b.com/oauth/authorize?

response_type=code&

client_id=CLIENT_ID&

redirect_uri=CALLBACK_URL&

scope=read

上面 URL 中,response_type參數表示要求返回授權碼(code),client_id參數讓 B 知道是誰在請求,redirect_uri參數是 B 接受或拒絕請求后的跳轉網址,scope參數表示要求的授權範圍(這裡是只讀)。

- 第二步,用戶跳轉后,B 網站會要求用戶登錄,然後詢問是否同意給予 A 網站授權。用戶表示同意,這時 B 網站就會跳回redirect_uri參數指定的網址。跳轉時,會傳回一個授權碼,就像下面這樣。

https://a.com/callback?code=AUTHORIZATION_CODE

上面 URL 中,code參數就是授權碼。

- 第三步,A 網站拿到授權碼以後,就可以在後端,向 B 網站請求令牌。

https://b.com/oauth/token?

client_id=CLIENT_ID&

client_secret=CLIENT_SECRET&

grant_type=authorization_code&

code=AUTHORIZATION_CODE&

redirect_uri=CALLBACK_URL

上面 URL 中,client_id 參數和 client_secret 參數用來讓 B 確認 A 的身份(client_secret參數是保密的,因此只能在後端發請求),grant_type參數的值是 AUTHORIZATION_CODE,表示採用的授權方式是授權碼,code參數是上一步拿到的授權碼,redirect_uri 參數是令牌頒發后的回調網址。

- 第四步,B 網站收到請求以後,就會頒發令牌。具體做法是向redirect_uri指定的網址,發送一段 JSON 數據。

{

"access_token":"ACCESS_TOKEN",

"token_type":"bearer",

"expires_in":2592000,

"refresh_token":"REFRESH_TOKEN",

"scope":"read",

"uid":100101,

"info":{...}

}

上面 JSON 數據中,access_token字段就是令牌,A 網站在後端拿到了。

4.2、隱藏式

有些 Web 應用是純前端應用,沒有後端。這時就不能用上面的方式了,必須將令牌儲存在前端。RFC 6749 就規定了第二種方式,允許直接向前端頒發令牌。這種方式沒有授權碼這个中間步驟,所以稱為(授權碼)”隱藏式”(implicit)。

- 第一步,A 網站提供一個鏈接,要求用戶跳轉到 B 網站,授權用戶數據給 A 網站使用。

https://b.com/oauth/authorize?

response_type=token&

client_id=CLIENT_ID&

redirect_uri=CALLBACK_URL&

scope=read

上面 URL 中,response_type參數為token,表示要求直接返回令牌。

- 第二步,用戶跳轉到 B 網站,登錄后同意給予 A 網站授權。這時,B 網站就會跳回redirect_uri參數指定的跳轉網址,並且把令牌作為 URL 參數,傳給 A 網站。

https://a.com/callback#token=ACCESS_TOKEN

上面 URL 中,token參數就是令牌,A 網站因此直接在前端拿到令牌。

注意,令牌的位置是 URL 錨點(fragment),而不是查詢字符串(querystring),這是因為 OAuth 2.0 允許跳轉網址是 HTTP 協議,因此存在”中間人攻擊”的風險,而瀏覽器跳轉時,錨點不會發到服務器,就減少了泄漏令牌的風險。

這種方式把令牌直接傳給前端,是很不安全的。因此,只能用於一些安全要求不高的場景,並且令牌的有效期必須非常短,通常就是會話期間(session)有效,瀏覽器關掉,令牌就失效了。

4.3、密碼式

如果你高度信任某個應用,RFC 6749 也允許用戶把用戶名和密碼,直接告訴該應用。該應用就使用你的密碼,申請令牌,這種方式稱為”密碼式”(password)。

- 第一步,A 網站要求用戶提供 B 網站的用戶名和密碼。拿到以後,A 就直接向 B 請求令牌。

https://oauth.b.com/token?

grant_type=password&

username=USERNAME&

password=PASSWORD&

client_id=CLIENT_ID

上面 URL 中,grant_type參數是授權方式,這裏的password表示”密碼式”,username和password是 B 的用戶名和密碼。

- 第二步,B 網站驗證身份通過後,直接給出令牌。注意,這時不需要跳轉,而是把令牌放在 JSON 數據裏面,作為 HTTP 回應,A 因此拿到令牌。

4.4、憑證式

最後一種方式是憑證式(client credentials),適用於沒有前端的命令行應用,即在命令行下請求令牌。

https://oauth.b.com/token?

grant_type=client_credentials&

client_id=CLIENT_ID&

client_secret=CLIENT_SECRET

上面 URL 中,grant_type參數等於client_credentials表示採用憑證式,client_id和client_secret用來讓 B 確認 A 的身份。

這種方式給出的令牌,是針對第三方應用的,而不是針對用戶的,即有可能多個用戶共享同一個令牌。

二、實踐

1、密碼模式

如果是自建單點服務,一般都會使用密碼模式。資源服務器和授權服務器

可以是同一台服務器,也可以分開。這裏我們學習分佈式的情況。

※想知道購買電動車哪裡補助最多?台中電動車補助資訊懶人包彙整

節能減碳愛地球是景泰電動車的理念,是創立景泰電動車行的初衷,滿意態度更是服務客戶的最高品質,我們的成長來自於你的推薦。

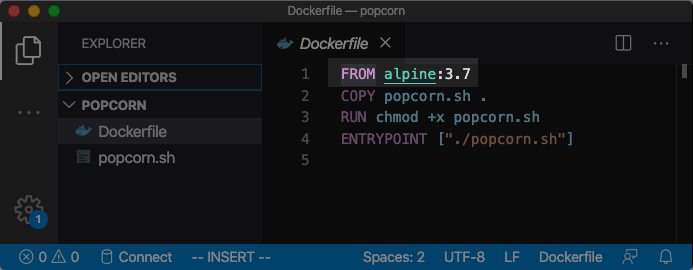

授權服務器和資源服務器分開,項目結構如下:

1.1、授權服務器

授權服務器的職責:

- 管理客戶端及其授權信息

* 管理用戶及其授權信息

* 管理Token的生成及其存儲

* 管理Token的校驗及校驗Key

1.1.1、依賴

<!--security-->

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-security</artifactId>

</dependency>

<!--oauth2-->

<dependency>

<groupId>org.springframework.security.oauth</groupId>

<artifactId>spring-security-oauth2</artifactId>

<version>2.3.6.RELEASE</version>

</dependency>

1.1.2、授權服務器配置

授權服務器配置通過繼承AuthorizationServerConfigurerAdapter的配置類實現:

/**

* @Author 三分惡

* @Date 2020/5/20

* @Description 授權服務器配置

*/

@Configuration

@EnableAuthorizationServer

public class AuthorizationServerConfig extends AuthorizationServerConfigurerAdapter {

@Autowired

private AuthenticationManager authenticationManager;//密碼模式需要注入認證管理器

@Autowired

public PasswordEncoder passwordEncoder;

//配置客戶端

@Override

public void configure(ClientDetailsServiceConfigurer clients) throws Exception {

clients.inMemory()

.withClient("client-demo")

.secret(passwordEncoder.encode("123"))

.authorizedGrantTypes("password") //這裏配置為密碼模式

.scopes("read_scope");

}

@Override

public void configure(AuthorizationServerEndpointsConfigurer endpoints) throws Exception {

endpoints.authenticationManager(authenticationManager);//密碼模式必須添加authenticationManager

}

@Override

public void configure(AuthorizationServerSecurityConfigurer security) throws Exception {

security.allowFormAuthenticationForClients()

.checkTokenAccess("isAuthenticated()");

}

}

- 客戶端的註冊:這裏通過inMemory的方式在內存中註冊客戶端相關信息;實際項目中可以通過一些管理接口及界面動態實現客戶端的註冊

- 校驗Token權限控制:資源服務器如果需要調用授權服務器的/oauth/check_token接口校驗token有效性,那麼需要配置checkTokenAccess(“isAuthenticated()”)

- authenticationManager配置:需要通過endpoints.authenticationManager(authenticationManager)將Security中的authenticationManager配置到Endpoints中,否則,在Spring Security中配置的權限控制將不會在進行OAuth2相關權限控制的校驗時生效。

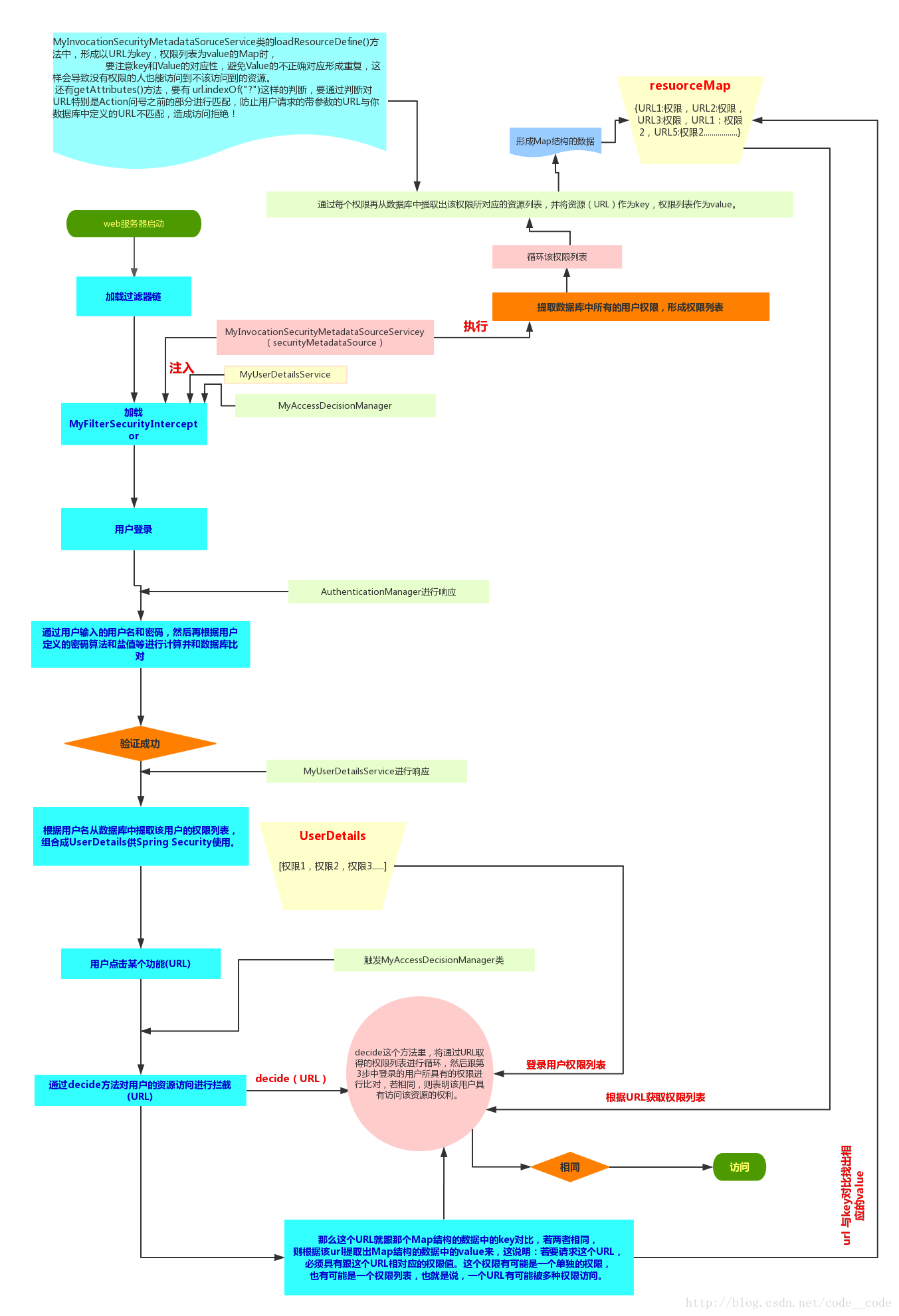

1.1.3、Spring Security配置

通過Spring Security來完成用戶及密碼加解密等配置:

/**

* @Author 三分惡

* @Date 2020/5/20

* @Description SpringSecurity 配置

*/

@Configuration

@EnableWebSecurity

public class SecurityConfig extends WebSecurityConfigurerAdapter {

@Bean

public PasswordEncoder passwordEncoder() {

return new BCryptPasswordEncoder();

}

@Bean

public AuthenticationManager authenticationManager() throws Exception {

return super.authenticationManager();

}

@Override

protected void configure(AuthenticationManagerBuilder auth) throws Exception {

auth.inMemoryAuthentication()

.withUser("fighter")

.password(passwordEncoder().encode("123"))

.authorities(new ArrayList<>(0));

}

@Override

protected void configure(HttpSecurity http) throws Exception {

//所有請求必須認證

http.authorizeRequests().anyRequest().authenticated();

}

}

1.2、資源服務器

資源服務器的職責:

1.2.1、資源服務器配置

資源服務器依賴一樣,而配置則通過繼承自ResourceServerConfigurerAdapter的配置類來實現:

/**

* @Author 三分惡

* @Date 2020/5/20

* @Description

*/

@Configuration

@EnableResourceServer

public class ResourceServerConfig extends ResourceServerConfigurerAdapter {

@Bean

public RemoteTokenServices remoteTokenServices() {

final RemoteTokenServices tokenServices = new RemoteTokenServices();

tokenServices.setClientId("client-demo");

tokenServices.setClientSecret("123");

tokenServices.setCheckTokenEndpointUrl("http://localhost:8090/oauth/check_token");

return tokenServices;

}

@Override

public void configure(ResourceServerSecurityConfigurer resources) throws Exception {

resources.stateless(true);

}

@Override

public void configure(HttpSecurity http) throws Exception {

//session創建策略

http.sessionManagement().sessionCreationPolicy(SessionCreationPolicy.IF_REQUIRED);

//所有請求需要認證

http.authorizeRequests().anyRequest().authenticated();

}

}

主要進行了如下配置:

- TokenService配置:在不採用JWT的情況下,需要配置RemoteTokenServices來充當tokenServices,它主要完成Token的校驗等工作。因此需要指定校驗Token的授權服務器接口地址

- 同時,由於在授權服務器中配置了/oauth/check_token需要客戶端登錄后才能訪問,因此也需要配置客戶端編號及Secret;在校驗之前先進行登錄

- 通過ResourceServerSecurityConfigurer來配置需要訪問的資源編號及使用的TokenServices

1.2.2、資源服務接口

接口比較簡單:

/**

* @Author 三分惡

* @Date 2020/5/20

* @Description

*/

@RestController

public class ResourceController {

@GetMapping("/user/{username}")

public String user(@PathVariable String username){

return "Hello !"+username;

}

}

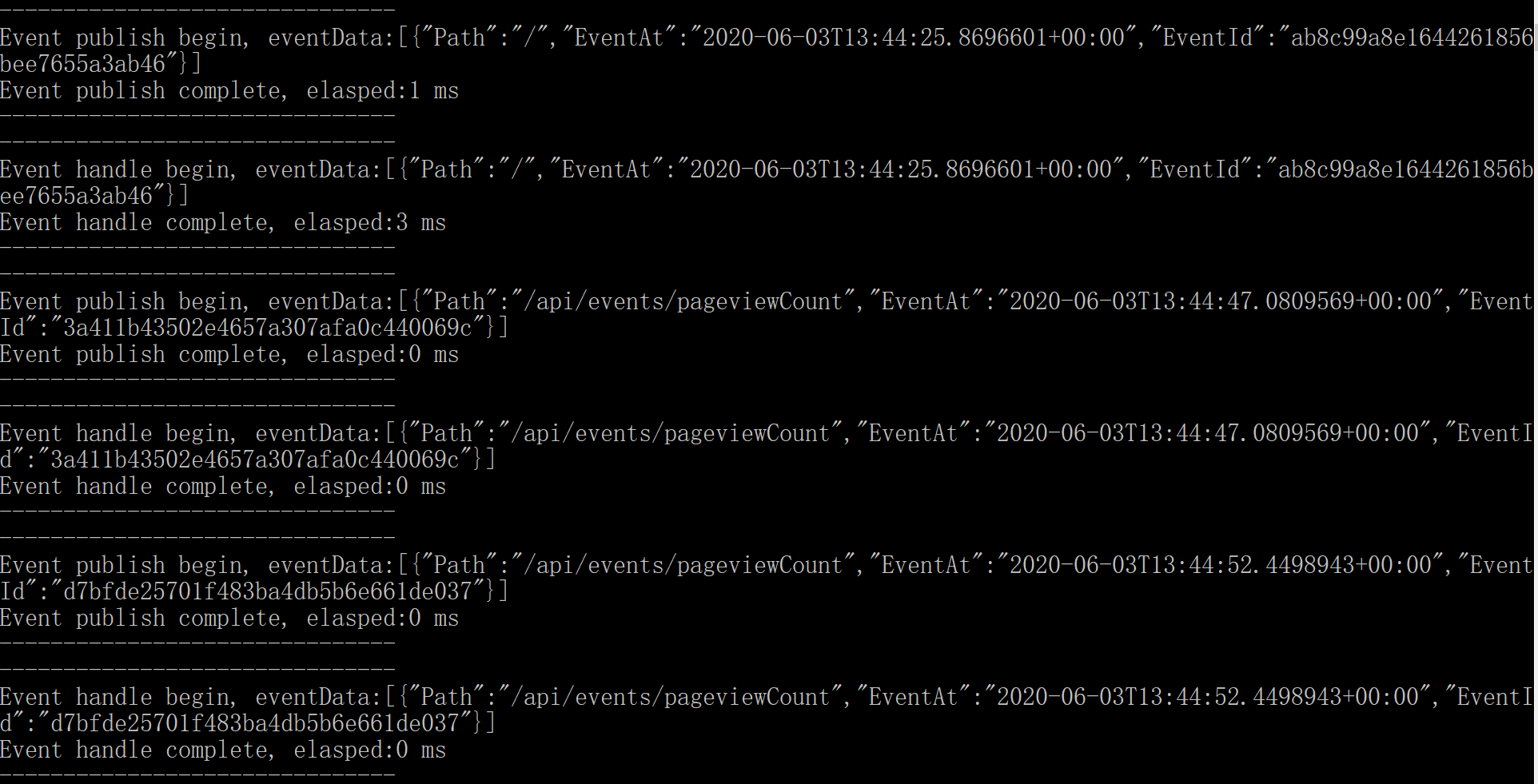

1.3、測試

授權服務器使用8090端口啟動,資源服務器使用默認端口。

1.3.1、獲取token

訪問/oauth/token端點,獲取token:

- url: http://localhost:8090/oauth/token?username=fighter&password=123&scope=read_scope&grant_type=password

1.3.2、使用獲取到的token訪問資源接口

- 使用token調用資源,訪問http://localhost:8080/user/fighter,注意使用token添加Bearer請求頭

相當於在Headers中添加 Authorization:Bearer 4a3c351d-770d-42aa-af39-3f54b50152e9。

OK,可以看到資源正確返回。

這裏僅僅是密碼模式的精簡化配置,在實際項目中,某些部分如:

- 資源服務訪問授權服務去校驗token這部分可能會換成Jwt、Redis等tokenStore實現,

- 授權服務器中的用戶信息與客戶端信息生產環境從數據庫中讀取,對應Spring Security的UserDetailsService實現類或用戶信息的Provider

2、授權碼模式

很多網站登錄時,允許使用第三方網站的身份,這稱為”第三方登錄”。所謂第三方登錄,實質就是 OAuth 授權。

例如用戶想要登錄 A 網站,A 網站讓用戶提供第三方網站的數據,證明自己的身份。獲取第三方網站的身份數據,就需要 OAuth 授權。

以A網站使用GitHub第三方登錄為例,流程示意如下:

接下來,簡單地實現GitHub登錄流程。

2.1、應用註冊

在使用之前需要先註冊一個應用,讓GitHub可以識別。

- 訪問地址:https://github.com/settings/applications/new,填寫註冊表

應用的名稱隨便填,主頁 URL 填寫http://localhost:8080,回調地址填寫 http://localhost:8080/oauth/redirect。

- 提交表單以後,GitHub 應該會返回客戶端 ID(client ID)和客戶端密鑰(client secret),這就是應用的身份識別碼

2.2、具體代碼

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

github.client.clientId=29d127aa0753c12263d7

github.client.clientSecret=f3cb9222961efe4c2adccd6d3e0df706972fa5eb

github.client.authorizeUrl=https://github.com/login/oauth/authorize

github.client.accessTokenUrl=https://github.com/login/oauth/access_token

github.client.redirectUrl=http://localhost:8080/oauth/redirect

github.client.userInfoUrl=https://api.github.com/user

@Component

@ConfigurationProperties(prefix = "github.client")

public class GithubProperties {

private String clientId;

private String clientSecret;

private String authorizeUrl;

private String redirectUrl;

private String accessTokenUrl;

private String userInfoUrl;

//省略getter、setter

}

- index.html:首頁比較簡單,一個鏈接向後端發起登錄請求

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<title>網站首頁</title>

</head>

<body>

<div style="text-align: center">

<a href="http://localhost:8080/authorize">Login in with GitHub</a>

</div>

</body>

</html>

- GithubLoginController.java:

* 使用RestTemplate發送http請求

* 使用Jackson解析返回的json,不用引入更多依賴

* 快捷起見,發送http請求的方法直接寫在控制器中,實際上應該將工具方法分離出去

* 同樣是快捷起見,返回的用戶信息沒有做任何解析

@Controller

public class GithubLoginController {

@Autowired

GithubProperties githubProperties;

/**

* 登錄接口,重定向至github

*

* @return 跳轉url

*/

@GetMapping("/authorize")

public String authorize() {

String url =githubProperties.getAuthorizeUrl() +

"?client_id=" + githubProperties.getClientId() +

"&redirect_uri=" + githubProperties.getRedirectUrl();

return "redirect:" + url;

}

/**

* 回調接口,用戶同意授權后,GitHub會將授權碼傳遞給此接口

* @param code GitHub重定向時附加的授權碼,只能用一次

* @return

*/

@GetMapping("/oauth/redirect")

@ResponseBody

public String redirect(@RequestParam("code") String code) throws JsonProcessingException {

System.out.println("code:"+code);

// 使用code獲取token

String accessToken = this.getAccessToken(code);

// 使用token獲取userInfo

String userInfo = this.getUserInfo(accessToken);

return userInfo;

}

/**

* 使用授權碼獲取token

* @param code

* @return

*/

private String getAccessToken(String code) throws JsonProcessingException {

String url = githubProperties.getAccessTokenUrl() +

"?client_id=" + githubProperties.getClientId() +

"&client_secret=" + githubProperties.getClientSecret() +

"&code=" + code +

"&grant_type=authorization_code";

// 構建請求頭

HttpHeaders requestHeaders = new HttpHeaders();

// 指定響應返回json格式

requestHeaders.add("accept", "application/json");

// 構建請求實體

HttpEntity<String> requestEntity = new HttpEntity<>(requestHeaders);

RestTemplate restTemplate = new RestTemplate();

// post 請求方式

ResponseEntity<String> response = restTemplate.postForEntity(url, requestEntity, String.class);

String responseStr = response.getBody();

// 解析響應json字符串

ObjectMapper objectMapper = new ObjectMapper();

JsonNode jsonNode = objectMapper.readTree(responseStr);

String accessToken = jsonNode.get("access_token").asText();

System.out.println("accessToken:"+accessToken);

return accessToken;

}

/**

*

* @param accessToken 使用token獲取userInfo

* @return

*/

private String getUserInfo(String accessToken) {

String url = githubProperties.getUserInfoUrl();

// 構建請求頭

HttpHeaders requestHeaders = new HttpHeaders();

// 指定響應返回json格式

requestHeaders.add("accept", "application/json");

// AccessToken放在請求頭中

requestHeaders.add("Authorization", "token " + accessToken);

// 構建請求實體

HttpEntity<String> requestEntity = new HttpEntity<>(requestHeaders);

RestTemplate restTemplate = new RestTemplate();

// get請求方式

ResponseEntity<String> response = restTemplate.exchange(url, HttpMethod.GET, requestEntity, String.class);

String userInfo = response.getBody();

System.out.println("userInfo:"+userInfo);

return userInfo;

}

}

2.3、測試

- 訪問localhost:8080,點擊鏈接,重定向至GitHub

- 登錄成功后,GitHub 就會跳轉到redirect_uri指定的跳轉網址,並且帶上授權碼

http://localhost:8080/oauth/redirect?code=d45683eded3ac7d4e6ed

OK,用戶信息也一併返回了。

本文為學習筆記類博客,學習資料見參考!

參考:

【1】:《SpringSecurity 實戰》

【2】:《SpringBoot Vue全棧開發實戰》

【3】:理解OAuth 2.0

【4】:OAuth 2.0 的一個簡單解釋

【5】:OAuth 2.0 的四種方式

【6】:這個案例寫出來,還怕跟面試官扯不明白 OAuth2 登錄流程?

【7】:做微服務繞不過的 OAuth2,松哥也來和大家扯一扯

【8】:GitHub OAuth 第三方登錄示例教程

【9】:OAuth 2.0 認證的原理與實踐

【10】:Spring Security OAuth2 Demo —— 密碼模式(Password)

【11】:Spring Security OAuth專題學習-密碼模式及客戶端模式實例

【12】:Spring Boot and OAuth2

【13】:Spring Boot+OAuth2使用GitHub登錄自己的服務

本站聲明:網站內容來源於博客園,如有侵權,請聯繫我們,我們將及時處理

※南投搬家公司費用,距離,噸數怎麼算?達人教你簡易估價知識!

搬家費用:依消費者運送距離、搬運樓層、有無電梯、步行距離、特殊地形、超重物品等計價因素後,評估每車次單